Lekcje na YouTube >> "Kamil Audio Video Informatyk"

Nie jesteś zalogowany. Proszę się zalogować lub zarejestrować.

Ogłoszenia

Opcje wyszukiwania (Strona 24 z 35)

Zespół Szkół i Placówek Oświatowych w Barlinku → Posty przez kamil

Znalezione posty: 346 do 360 z 522

346 04-03-2021 10:07:59

Temat: Pomiary i testy lokalnej sieci komputerowej (0 odpowiedzi, napisanych 2TGi-Eksploatacja lokalnych sieci komp.)

347 04-03-2021 10:04:52

Temat: Zadanie domowe (4) (do 11.03.2021) (0 odpowiedzi, napisanych 2TGi-Administracja systemami operacyjnymi)

ip windows7: 192.168.10.7/24 dns:192.168.10.8

ip win2008: 192.168.10.8

1) zainstalować windows7 i win2008

2) zainstalować DNS

3) zainstalować Usługi domenowe w AD

4) podłączyć windows7 do domeny: egzamin.local

5) utworzyć użytkownika Ania (mobilnego) i dodać go do grupy Administratorzy

6) zainstalować role DHCP z zakresem: 192.168.10.10 do 192.168.10.100

Forma wykonania prezentacja. Wysyłamy ją na adres: barxyz24@gmail.com

W tytule napisz: klasa/przedmiot/nr zadania/imię nazwisko/

Ostatni raz sprawdzam źle zaadresowanego maila!

348 03-03-2021 09:51:30

Temat: Zadanie domowe (6) - dns, ad, dhcp (do 12.03.2021) (0 odpowiedzi, napisanych 2TPi-Administracja systemami operacyjnymi)

ip windows7: 192.168.10.7/24 dns:192.168.10.8

ip win2008: 192.168.10.8

1) zainstalować windows7 i win2008

2) zainstalować DNS

3) zainstalować Usługi domenowe w AD

4) podłączyć windows7 do domeny: egzamin.local

5) utworzyć użytkownika Ania (mobilnego) i dodać go do grupy Administratorzy

6) zainstalować role DHCP z zakresem: 192.168.10.10 do 192.168.10.100

Forma wykonania prezentacja. Wysyłamy ją na adres: barxyz24@gmail.com

W tytule napisz: klasa/przedmiot/nr zadania/imię nazwisko/

Ostatni raz sprawdzam źle zaadresowanego maila!

349 28-02-2021 23:01:23

Temat: Konfiguracja zapory sieciowej — firewall (0 odpowiedzi, napisanych 1TPi-Eksploatacja lokalnych sieci komp.)

Konfiguracja zapory sieciowej - firewall

Firewall, czyli zapora ogniowa, to urządzenie lub program, którego zadaniem jest skuteczne zabezpieczenie komputera przed włamaniami dokonywanymi przez hackerów. Ochrona polega na filtrowaniu wszelkich danych przychodzących i wychodzących z komputera. Filtrowaniu przez zaporę podlega zarówno sieć domowa lub firmowa oraz dane wymieniane przez Internet. Firewall to najczęściej odpowiedni program, jaki użytkownik instaluje na swoim komputerze. Stosuje się też profesjonalne elementy infrastruktury sieciowej – osobne komputery, elementy routera i moduły sieciowe.

Zapora sieciowa, czyli co to jest firewall

https://www.kei.pl/blog/zapora-sieciowa … -firewall/

i tu jeszcze ciekawy artykuł jak skonfigurować zaporę systemu Windows

https://pl.if-koubou.com/articles/windo … tings.html

Konfigurowanie zapory systemu Windows 10

https://support.mozilla.org/pl/kb/konfi … mu-windows

10 błędów w konfiguracji firewalli, których należy unikać

https://www.computerworld.pl/news/10-bl … 15037.html

350 28-02-2021 22:57:01

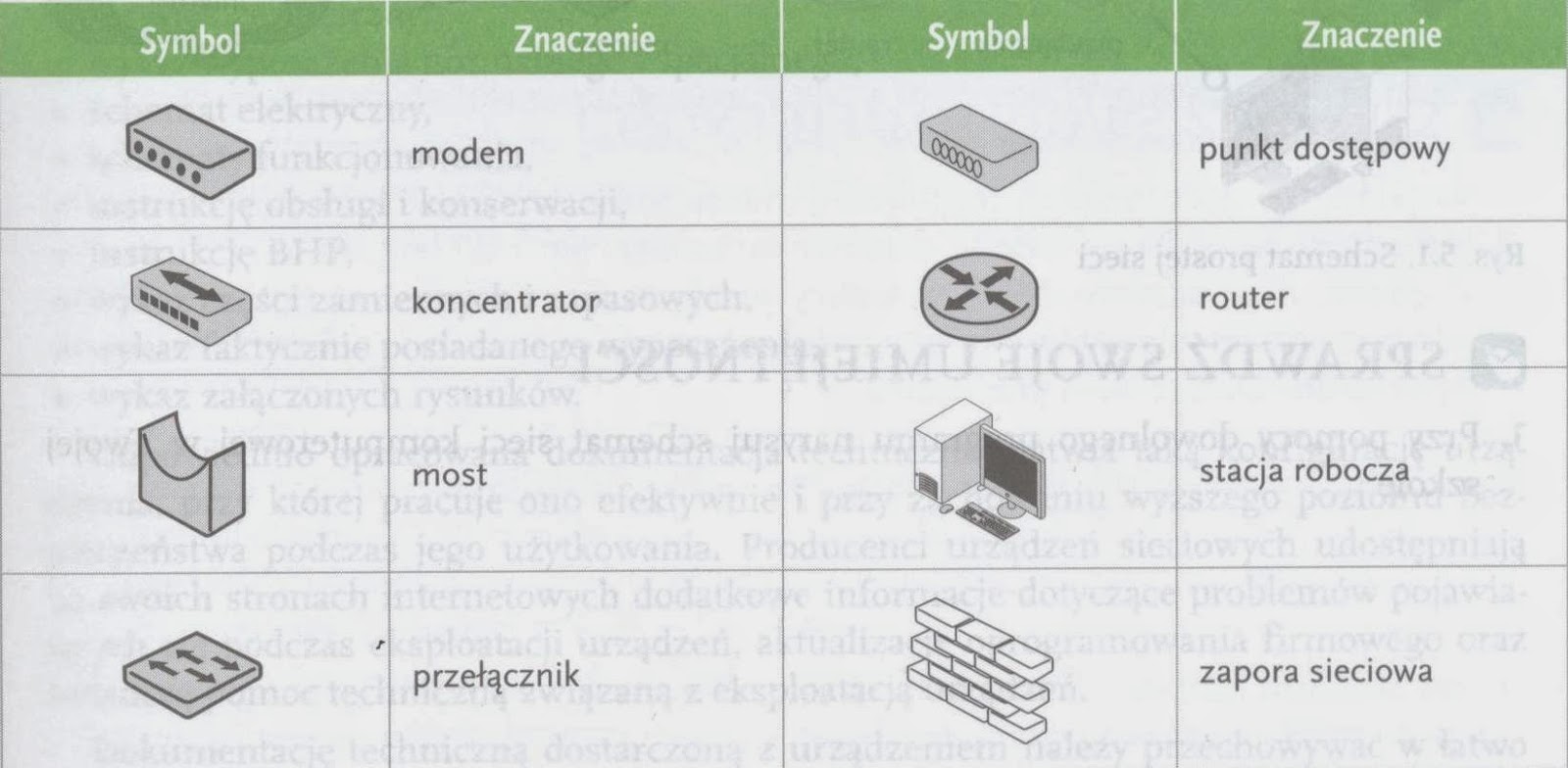

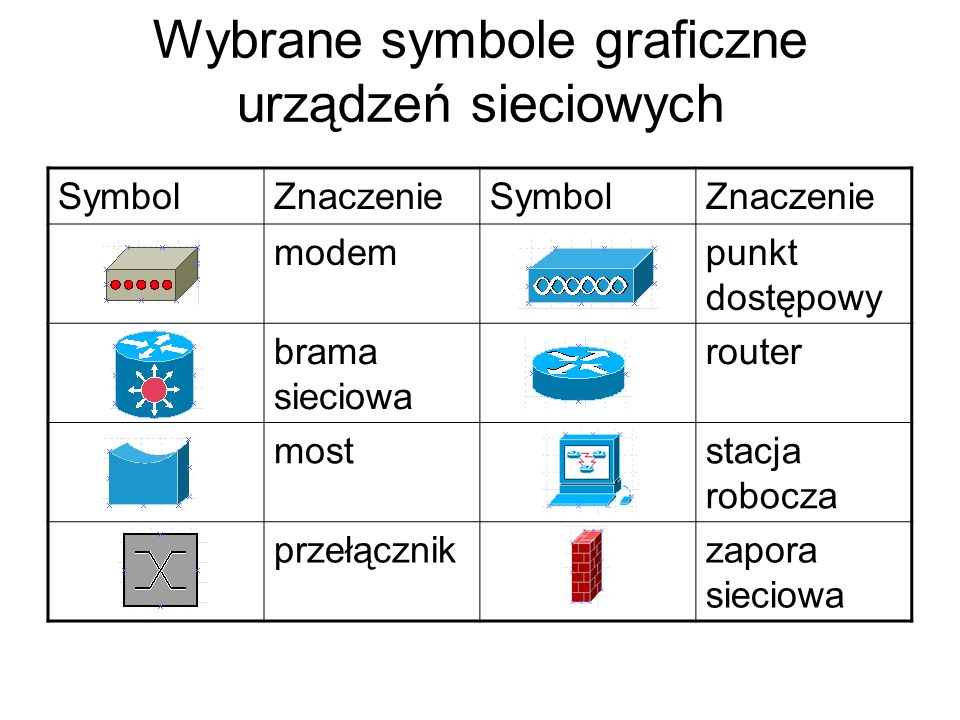

Temat: Symbole graficzne używane w dokumentacji projektowej sieci komputerowy (0 odpowiedzi, napisanych 2TPi-Eksploatacja lokalnych sieci komp.)

Symbole graficzne używane w dokumentacji projektowej sieci komputerowych

Oznaczenia:

351 26-02-2021 09:58:06

Temat: Zadanie domowe (10) (0 odpowiedzi, napisanych 3Ti-Tworzenie aplikacji internetowych)

Zadanie domowe (10)

Napisz skrypt który przekształca liczby z systemu binarnego na dziesiątkowy

np. binarnie 1110 to dziesiętne 14

Forma wykonania plik ze skryptem. Wysyłamy ją na adres: barxyz24@gmail.com

W tytule napisz: klasa/przedmiot/nr zadania/imię nazwisko/

352 26-02-2021 09:53:26

Temat: Zadanie domowe (9) (0 odpowiedzi, napisanych 3Ti-Tworzenie aplikacji internetowych)

Zadanie domowe (9)

Napisz skrypt który sprawdza ile jest liczb parzystych i ile nieparzystych z przedziału

od 7 do 41.

Forma wykonania plik ze skryptem. Wysyłamy ją na adres: barxyz24@gmail.com

W tytule napisz: klasa/przedmiot/nr zadania/imię nazwisko/

353 23-02-2021 09:07:40

Temat: Zadanie domowe (3) (0 odpowiedzi, napisanych 2TGi-Administracja systemami operacyjnymi)

Opisać "Role serwera Windows 2008/2016"

Forma wykonania prezentacja. Wysyłamy ją na adres: barxyz24@gmail.com

W tytule napisz: klasa/przedmiot/nr zadania/imię nazwisko/

Ostatni raz sprawdzam źle zaadresowanego maila!

354 22-02-2021 11:36:44

Temat: Zadanie domowe (5) (0 odpowiedzi, napisanych 1TPi-Eksploatacja lokalnych sieci komp.)

Zadanie domowe (5)

Proszę opisać Wirtualna sieć prywatna (VPN) protokoły, ciekawostki. Dlaczego potrzebujemy VPN-a? Czy VPN jest bezpieczne? Czy istnieją darmowe VPN-y? itd.

Forma wykonania prezentacja. Wysyłamy ją na adres: barxyz24@gmail.com

W tytule napisz: klasa/przedmiot/nr zadania/imię nazwisko/

355 21-02-2021 17:36:21

Temat: Konfiguracja wirtualnych sieci za pomocą połączeń internetowych (0 odpowiedzi, napisanych 1TPi-Eksploatacja lokalnych sieci komp.)

Konfiguracja wirtualnych sieci za pomocą połączeń internetowych

Co to jest VPN?

Wirtualna sieć prywatna jest usługą umożliwiającą połączenie z Internetem za pomocą zaszyfrowanego tunelu, aby zapewnić prywatność online i chronić poufne dane użytkownika. Sieci VPN są zwykle stosowane w celu zabezpieczenia publicznych hotspotów Wi-Fi, ukrycia adresów IP i zapewnienia prywatnego przeglądania Internetu.

https://pl.wikipedia.org/wiki/Wirtualna … 7_prywatna

1) http://blog.devices.pl/?p=29

2) https://www.thomas-krenn.com/pl/wiki/Po … cje_o_VLAN

356 21-02-2021 17:29:54

Temat: Modernizacja lokalnej sieci komputerowej (0 odpowiedzi, napisanych 2TGi-Eksploatacja lokalnych sieci komp.)

Modernizacja lokalnej sieci komputerowej

Modernizacja infrastruktury sieciowej polega na dostosowaniu istniejącej sieci do nowych wymagań poprzez modyfikację urządzeń, technologii i funkcjonalności przy zachowaniu kompatybilności z obecną infrastrukturą.

Podczas modernizacji sieci komputerowej wymienia się lub modernizuje następujące elementy:

- sprzęt komputerowy,

- okablowanie strukturalne (najtrudniejsze),

- oprogramowanie.

Przyczyny modernizacji lub wymiany infrastruktury sieciowej:

- wprowadzenie nowych usług,

- zmiana lokalizacji obszarów roboczych,

- dołączenie kolejnych obszarów roboczych,

- zwiększenie przepustowości sieci,

- niewystarczająca wydajność istniejącego systemu telekomunikacyjnego,

- konieczność zmniejszenia kosztów utrzymania i wykorzystania nowych technologii,

- konieczność wprowadzenia nowych technologii,

- konieczność wprowadzenia nowych aplikacji.

Zasady projektowania modernizacji sieci komputerowej:

- określenie funkcjonalności sieci,

- określenie zagrożeń dla bezpieczeństwa sieci,

- określenie potrzeb wymiany danych między jednostkami organizacyjnymi firmy,

- określenie wymagań oprogramowania serwerów i stacji roboczych,

- określenie potrzeby zastosowania serwerowni,

- określenie możliwości zastosowania wspólnego okablowania strukturalnego dla telefonów i komputerów,

- określenie potrzeby zastosowania nowych technologii.

Schemat modernizacji istniejącego okablowania strukturalnego:

- analiza potrzeb klienta,

- inwentaryzacja istniejącego sprzętu i oprogramowania,

- analiza warunków technicznych,

- stworzenie koncepcji modernizacji,

- wykonanie projektu,

- instalacja i przeprowadzenie testów,

- wykonanie pomiarów dynamicznych torów transmisyjnych,

- uruchomienie i konfiguracja,

- wprowadzenie zmian w dokumentacji,

- eksploatacja okablowania.

Uwaga!

Prace związane z modernizacją serwerów powinny być przeprowadzane przy wyłączonym zasilaniu.

Modernizacja oprogramowania w firmie dotyczy zarówno serwerów jak i stacji roboczych (systemy operacyjne, pakiety biurowe, oprogramowanie specjalistyczne).

Konwertery światłowodowe to urządzenie, któremu umożliwiają zamianę sygnału ze światłowodu na sygnał sieci Ethernet. Podstawowym celem zamiany kabli miedzianych na światłowody jest uniknięcie ograniczeń zasięgu, jakie wynikają ze standardu sieci Ethernet (100 m). Połączenia światłowodowe można zestawiać na odległościach do 120 kilometrów przy zachowaniu pełnej wydajności transmisji 100Mbps czy 1000Mbps.

Zadanie1:

Zastanów się, na czym polega rozbudowa serwerów sieciowych? W jakich przypadkach konieczna jest instalacja dodatkowego oprogramowania?

Zadanie2:

Odszukaj w serwisie internetowym Wikipedii informacje na temat macierzy dyskowych RAID.

Zadanie3:

Zastanów się, na czym polega rozbudowa infrastruktury sieciowej? Co w tym kontekście oznacza pojęcie nadmiarowości na etapie projektowania systemu okablowania strukturalnego?

357 18-02-2021 09:59:26

Temat: Zadanie domowe (4) (0 odpowiedzi, napisanych 2TGi-Eksploatacja lokalnych sieci komp.)

Zadanie domowe (4)

Ataki sieciowe w sieci Ethernet (np. ARP spoofing, IP spoofing, MAC flooding itd.)

Forma wykonania prezentacja. Wysyłamy ją na adres: barxyz24@gmail.com

W tytule napisz: klasa/przedmiot/nr zadania/imię nazwisko/

https://pl.wikipedia.org/wiki/ARP_spoofing

https://pl.wikipedia.org/wiki/IP_spoofing

https://pl.wikipedia.org/wiki/MAC_flooding

358 16-02-2021 07:52:46

Temat: Lokalizacja i usuwanie awarii lokalnej sieci komputerowej (0 odpowiedzi, napisanych 2TGi-Eksploatacja lokalnych sieci komp.)

Lokalizacja i usuwanie awarii lokalnej sieci komputerowej

359 15-02-2021 13:12:10

Temat: Zadanie domowe (12) (0 odpowiedzi, napisanych 4Ti-Programowanie i aplikacje internetowe)

Napisz skrypt który oblicza różnice między datami

dla daty między np. 15 luty 2021 a 17 luty 2021

----------------------------------------------------------------------------

Ilość dni 2 dni

Ilość tygodni 0,29 tygodnie

Ilość miesięcy 0,07 miesiące

Ilość lat 0,01 lata

Ilość sekundy / sekund 172.800 sekundy

Ilość minuty / minut 2.880 minuty

Ilość godziny / godzin 48 godziny

360 15-02-2021 09:31:21

Temat: Zadanie domowe (4) (0 odpowiedzi, napisanych 2TPi-Eksploatacja lokalnych sieci komp.)

Firma "Krzak" lokalizacja Warszawa, powierzchnia 200m2, firma zajmuje się tworzeniem grafiki komputerowej.

15 komputerów (pracowników 20), szybka sieć, kopie danych wszyscy maja dostęp do danych, jeden budynek parter 3 pracowanie, klimatyzacja jest, photoshop-y, serwer baz danych sql, szybki internet, sieć jest zabezpieczona (zdalnie można łączyć się z firmą przez protokół VPN)

Przeprowadźcie analizę biznesowę potrzeb zamawiającego...

Forma wykonania prezentacja. Wysyłamy ją na adres: barxyz24@gmail.com

W tytule napisz: klasa/przedmiot/nr zadania/imię nazwisko/

Ostatni raz sprawdzam źle zaadresowanego maila!

Znalezione posty: 346 do 360 z 522

Zespół Szkół i Placówek Oświatowych w Barlinku → Posty przez kamil

Forum oparte o PanBB, wspierane przez PunBB Info